Ces 8 banques françaises sont ciblées par un malware Android très malin

Résumé de l’article :

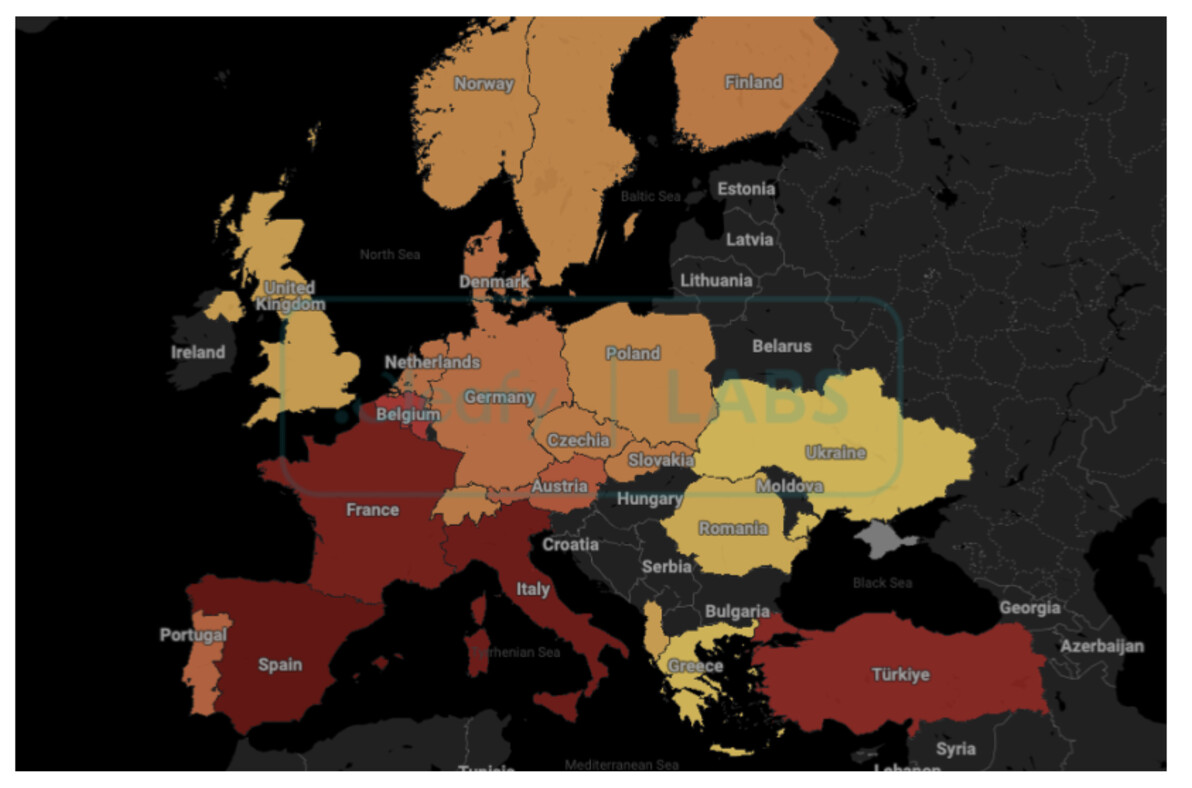

Un nouveau malware nommé DroidBot cible actuellement huit grandes banques françaises, mettant en danger les données bancaires de millions d’utilisateurs d’Android. Ce malware, développé par un groupe de hackers turcs, utilise le framework B4A pour se fondre dans le paysage des applications mobiles, rendant sa détection difficile.

Les banques visées incluent Boursorama, Crédit Agricole, LCL, La Banque Postale, Société Générale, CIC, Banque Populaire et Crédit Mutuel. DroidBot se fait passer pour des applications normales et exploite les services d’accessibilité d’Android. Il utilise le protocole MQTT pour communiquer discrètement avec ses serveurs de commande.

Les capacités de DroidBot incluent l’interception des SMS de validation bancaire, l’enregistrement des frappes au clavier, la création de fausses interfaces de connexion et la prise de contrôle simulant les actions de l’utilisateur.

Pour se protéger, il est recommandé de :

- Télécharger les applications bancaires uniquement depuis le Google Play Store.

- Utiliser l’authentification à double facteur.

- Vérifier régulièrement les permissions des applications.

- Mettre à jour systématiquement les applications bancaires.

- Ne jamais cliquer sur des liens suspects reçus par email ou SMS.

- Surveiller régulièrement les relevés bancaires pour détecter toute activité suspecte.

Détail de l’article :

Votre smartphone Android est-il vraiment sûr ? Un nouveau malware nommé DroidBot s’attaque actuellement à huit grandes banques françaises, mettant potentiellement en danger les données bancaires de millions d’utilisateurs.

Un nouveau danger menace les utilisateurs d’applications bancaires sur Android. Depuis juin dernier, un malware sophistiqué baptisé DroidBot cible spécifiquement huit grandes banques françaises.

Une attaque made in Turquie

Derrière cette cyberattaque se cache un groupe de hackers turcs qui ont développé un malware particulièrement sophistiqué. DroidBot ne se contente pas d’une approche basique : il utilise le framework B4A, un outil normalement destiné au développement d’applications Android légitimes. Cette approche lui permet de se fondre parfaitement dans le paysage des applications mobiles, ce qui rend sa détection particulièrement difficile.

Les établissements visés regroupent les plus grandes banques françaises : Boursorama, Crédit Agricole, LCL, La Banque Postale, Société Générale, CIC, Banque Populaire et Crédit Mutuel. Un choix qui n’a rien du hasard, ces établissements représentant une part majeure du marché bancaire français.

Les meilleures banques en ligne

La meilleure banque en ligne

Entre 140 euros et 180 euros d’avantages offerts

La banque la moins chère

Jusqu’à 150€ offertpour l’ouverture d’un compte

L’offre du moment

80€ offerts à l’ouverture avec le code BIENVENUEFTO

Comment fonctionne DroidBot ?

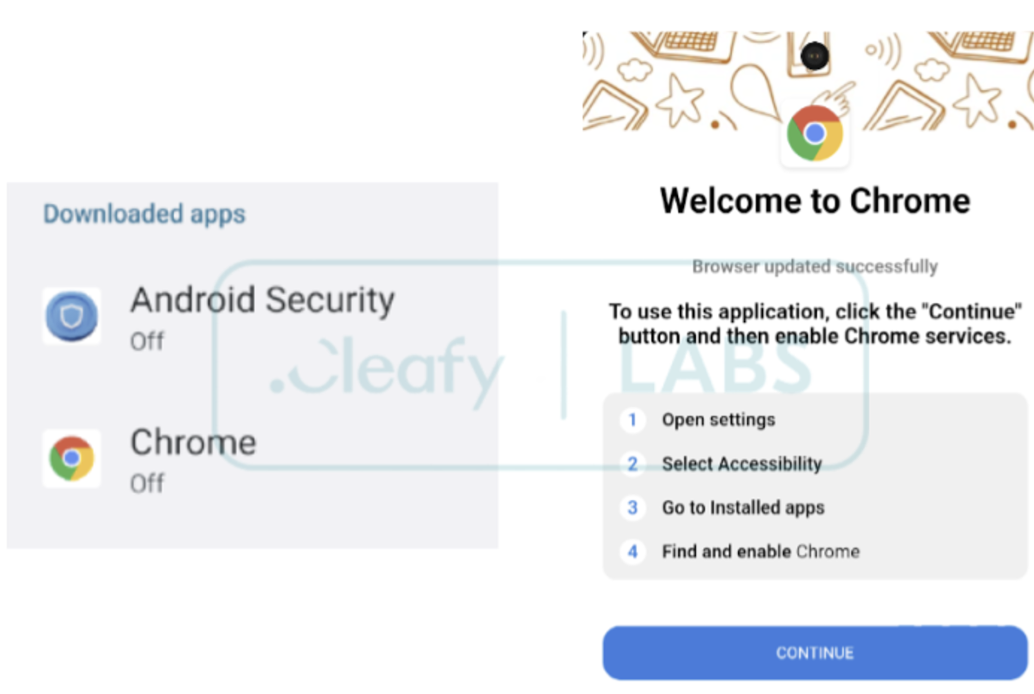

La force de ce malware réside dans sa capacité à se faire passer pour des applications tout à fait normales, notamment des services de sécurité ou des applications Google. Une fois installé, il exploite les services d’accessibilité d’Android.

Le protocole MQTT, utilisé par DroidBot, lui permet de communiquer discrètement avec ses serveurs de commande, ce lui permet d’échapper ainsi aux systèmes de détection traditionnels.

Les capacités du malware sont impressionnantes :

- Interception des SMS de validation bancaire

- Enregistrement des frappes au clavier (keylogger)

- Création de fausses interfaces de connexion

- Prise de contrôle simulant les actions de l’utilisateur

Comment se protège-t-on ?

Face à cette menace, plusieurs mesures de sécurité s’imposent. La première et la plus importante : ne télécharger ses applications bancaires que depuis le Google Play Store officiel. Même si cette plateforme n’est pas infaillible, elle offre un niveau de sécurité nettement supérieur aux sources alternatives.

Pour aller plus loin

Double authentification (2FA) : pourquoi et comment sécuriser ses comptes Google, Facebook, iCloud, Steam…

L’authentification à double facteur constitue également un rempart efficace. Idéalement, privilégiez une méthode d’authentification qui ne passe pas par SMS, comme les applications d’authentification dédiées ou les key pass.

Il est également recommandé de :

- Vérifier régulièrement les permissions accordées à vos applications

- Mettre à jour systématiquement vos applications bancaires

- Ne jamais cliquer sur des liens suspects reçus par email ou SMS

- Surveiller régulièrement vos relevés bancaires pour détecter toute activité suspecte

Pour aller plus loin

Comment sécuriser votre smartphone, votre tablette ou votre PC ? Le guide ultime !